История anonymous

Содержание:

- Какие данные были опубликованы

- Нейшон Ивен-Чейм

- Кевин Митник (Kevin Mitnink)

- Хакеры представляются всемогущими компьютерными гениями, которым под силу буквально всё. Корреспондент TNR постарался собрать список наиболее влиятельных мировых хакерских групп.

- Фред Коэн

- 6. Джон Дрейпер

- Саентология

- Анонимус

- С помощью моих друзей

- [править] Хакеры Anonymous создают новую социальную сеть

- 2011: арабская весна, HBGary Federal, GeoHot и Occupy Wall Street

- Рождение легенды

- 2001-2012

- Проблема паролей

Какие данные были опубликованы

Пользователи Twitter ненадолго получили возможность лицезреть полный перечень имущества и источники доходов президента, членов его семьи и остальных. Несмотря на тут же поднявшиеся крики, ничего нового в данной информации не содержалось — сведения о доходах, а также квитанции об оплате налогов были предоставлены некоторыми участниками этой истории еще до этих событий в рамках ежегодной декларационной кампании.

Гораздо больший резонанс вызвали опубликованные личные номера телефонов, домашние адреса, адреса электронной почты, номера социального страхования, а также данные кредитных карточек. На одну ночь в числе самых популярных хештегов в бразильском Twitter оказались #IPhone11 и #MacBook. Народ демонстрировал фотографии новой техники от «яблочных» поставщиков и радостно благодарил Жаира Болсонару за такую радость. К слову, многострадальные кредитки президента пришлось заблокировать из-за колоссального количества попыток совершить покупки по их номерам.

На этом дело не кончилось. Неизвестные личности попытались использовать индивидуальный номер налогоплательщика, принадлежащий Болсонару, чтобы зарегистрировать его как участника в левых партиях.

Помимо этого, хакеры-активисты опубликовали сфотографированные бумажные счета на оплату гостиниц, чеки с заправок и ресторанов, на которых можно было посмотреть, что предпочитают первые лица государства на завтрак, обед и ужин.

Нейшон Ивен-Чейм

Нейшон Ивен-Чейм появился на свет в Австралии в 1971 году. Он стал одним из самых высококвалифицированных специалистов группировки «Сфера», сам же выступал под прозвищем «Феникс». В 1988 году полиция Австралии с помощью своих агентов и информаторов начала разработку этого незаконного объединения.

Для своих преступных действий Нейшон использовал сначала компьютерную сеть Х25, работающую на основе телефонных сетей, а затем и Интернет.

В итоге полиция стала прослушивать модем юного хакера. В апреле 1990 года состоялся арест, Ивен-Чейму было предъявлено обвинение по 48 мошенническим действиям. В их число вошли взлом нескольких американских университетов и даже НАСА. Это дело стало первым в Австралии такого рода.

Хакеру грозило 10 лет тюрьмы, но он решил сотрудничать с полицией, получив в итоге 500 часов общественных работ и год заключения условно. Мотивацию своих действий Нейшон так и не смог объяснить. Сейчас знаменитый хакер работает в сфере IT, предпочитая уклоняться от интервью и обсуждать свою былую карьеру.

Кевин Митник (Kevin Mitnink)

Кевин Митник был, пожалуй, единственным компьютерным хакером, известным даже далеким от компьютеров людям, и одним из самых неуловимых преступников в Соединенных Штатах. На протяжении 80-х годов Митник проникал в компьютерные системы практически всех известных компаний. Его история была настолько удивительна, что стала сюжетом приключенческого триллера «Взлом».

После атаки на сеть американской компьютерной компании Digital Equipment Corp. Кевин провел один год в тюрьме и был освобожден под надзор на три года. Однако в конце срока хакер сбежал и в течение последующих двух с половиной лет совершил множество громких взломов, связанных в том числе с хищением корпоративных тайн и атаками на системы оповещения нацбезопасности.

В конечном итоге Митник был пойман и приговорен к пяти годам тюремного заключения. После отбытия срока он не вернулся к хакерству (по крайней мере, такой информации нет), стал публичной фигурой и консультантом по компьютерной безопасности, а также написал несколько книг. Сейчас он является владельцем компании Mitnick Security Consulting.

Хакеры представляются всемогущими компьютерными гениями, которым под силу буквально всё. Корреспондент TNR постарался собрать список наиболее влиятельных мировых хакерских групп.

13 октября было объявлено, что хакеры взломали Twitter-аккаунт главы избирательного штаба Хилари Клинтон Джона Подесты, от его имени призывая голосовать за соперника-республиканца Дональда Трампа. Ранее штаб Клинтон уже подвергался нападению. Предполагается, что за взломом компьютерных систем летом этого года стоят российские хакеры.

27 июня 2016 года группа хакеров OurMine взломала аккаунт гендиректора Google Inc. Сундара Пичаи в сервисе Quora. Также предполагается, что 13 сентября именно российские хакеры взломали компьютерные системы всемирного антидопингового агентства (ВАДА). Из полученной информации мир узнал о том, что американские спортсмены принимали допинг с разрешения врачей. На сегодняшний день последняя известная атака связана со взломом сайта МИДа РФ 23 октября. Взломавший сайт хакер написал: «Завязывайте».

Существует огромное количество хакеров, которые используют свои глубокие знания компьютерных систем с совершенно разными целями. Например, в 2014 году хакеры из группировки Lizard Squad атаковали Microsoft и Sony, из-за чего миллионы игроков не могли поиграть в свои игры по сети.

Другие хакеры крадут базы с данными аккаунтов пользователей, как это случилось в сентябре 2014 года, когда мошенники украли данные 500 млн пользователей у интернет-компании Yahoo. Некоторые хакеры сидят в своих гаражах с ноутбуками и крадут данные банковских карт ради получения лёгких денег, а другие получают зарплату и помогают работодателям защищаться от других хакеров.

Один из самых знаменитых хакеров нашего времени, Эдвард Сноуден, работал на Агентство Национальной Безопасности США и принимал участие в программе слежки за миллионами американцев. Однако чувство справедливости перевесило, и Сноуден рассказал обо всех преступлениях АНБ миру. Возрастные хакеры, устав от такой жизни, занимаются консультированием компаний и простых людей по вопросам компьютерной безопасности.

В 2010 году стало известно о том, что предполагаемые американские или израильские хакеры запустили в компьютерную сеть иранских атомных станций и урановых обогатительных фабрик вирус Staxnet. Вирус саботировал работу центрифуг, которые применяются для обогащения урановой руды, чтобы впоследствии возможно было создать топливо для ядерных силовых установок. Сегодня Иран улучшает отношения с внешним миром и проходит через процедуру снятия экономических санкций. Не в последнюю очередь это заслуга анонимных хакеров на государственной зарплате. Вашему вниманию — топ наиболее активных мировых хакерских групп.

Фред Коэн

Фред Коэн вошел в историю, как создатель первого компьютерного вируса. Случилось это в 1983 году. Фреду, аспиранту факультета программирования университета Калифорнии, принадлежит сам термин.

Коэн на своей презентации продемонстрировал программу, которая полностью смогла овладеть системой компьютеров VAX, скрывшись внутри графической программы VD.

Вирусы Коэна были безвредными, именно он научил их проникать внутрь запускных моделей «exe», сжимая их. Такая форма программ получила название «вирусы сжатия».

В 90-е годы с развитием технологий обмена информацией вирусы, созданные на основе идеологии Коэна, распространились широко став не просто помехой, а стратегической угрозой для безопасности целых стран. К самому же Фреду у властей никогда не было претензий — вся его деятельность была направлена в образовательную сферу.

Сегодня известный хакер-теоретик занимает важный пост управляющего компании, обеспечивающей информационную безопасность.

6. Джон Дрейпер

Джон Дрейпер

Дрейпера можно без преувеличения назвать дедушкой хакеров. Ещё в начале 1970-х годов он стал считался «королём» телефонных хулиганов — то есть совершал бесплатные звонки. В то время интернет ещё не был распространён и мало у кого имелись персональные компьютеры, так что Дрейпер занимался телефонами.

Хакер выяснил, что игрушечный свисток из коробки кукурузных хлопьев издает звук, похожий на электрический сигнал доступа в телефонную сеть, и придумал способ звонить бесплатно: набирал международный номер и свистел в свисток. Сигнал свистка совпадал с сигналом телефонной сети и сообщал системе о том, что Дрейпер положил трубку. Таким образом, линия считалась свободной, и все дальнейшие действия абонента не фиксировались.

После нескольких опытов Джон вместе со своими друзьями Стивом Возняком и Стивом Джобсом (знакомые имена, не так ли?) создали устройство, названное «Blue Box», позволяющее имитировать звуки телефонной сети и осуществлять бесплатные звонки. Позже Дрейпер написал первый в мире текстовый редактор для IBM PC «EasyWriter». В настоящее время он возглавляет собственную компанию по компьютерной безопасности.

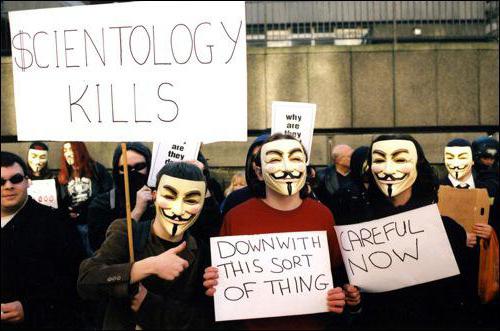

Саентология

Наиболее известный скандал случился в 2008 году. Тогда на «Ютубе» появился пропагандистский ролик Церкви саентологии. Представители пытались ликвидировать видео, на что хакеры «Анонимуса» выложили обращение к саентологам. Так и началась операция Chanology.

В январе 2008 года была проведена DDOS-атака. «Анонимус» утверждал, что действие секты является нарушением свободы слова, а также данная опасная организация подвергает своих участников финансовой эксплуатации и угрожает тем, кто пытается её покинуть. Как считают многие, кто поддерживает данную акцию, саентологи внедрили код на страницу фонда, занимающегося борьбой с эпилепсией. Данная анимация вызывала эпилептический припадок. Но тогда многие стали обвинять именно общество «Анонимус».

Анонимус

Анонимус является наиболее известной группировкой хакеров в интернете. Преимущественно состоит из американцев. Организация зародилась на форуме 4chan в 2003 году и с тех пор выросла в довольно серьёзную силу в интернете. В качестве универсального символа они используют условное изображение героя английской истории Гая Фокса, которое породила фантазия создателей комикса «V — значит вендетта». Структура Анонимуса децентрализована — организация не прекращала свою работу и атаки даже тогда, когда многие участники оказывались арестованы. Многие акции Анонимуса были либеральными или антигосударственными. Активисты выступают за отмену государственного контроля интернета и цензуры.

У анонимуса нет лидера, это коллективный разум. Связано это с тем, что один единственный человек является слабым звеном в любой система, и особенно опасно, если этот человек даст слабину. Из-за его эго, тщеславия и корысти могут пострадать многие. Анонимус — это прежде всего идея. Эта идея позволила данной организации просуществовать так долго.

С помощью моих друзей

В письмах Грега было два полезных кусочка информации. Первый — рутовый пароль

к машине, на которой крутился сайт Грега rootkit.com или «88j4bb3rw0cky88» или

«88Scr3am3r88». Второй: у Юсси Яаконахо, «Главного специалиста по вопросам

безопасности» в Nokia, был доступ к руту. До издевательств над сайтом, который

находился на машине, оставалось всего ничего.

Нападавшим нужно было ещё немного информации: нужен был обычный, нерутовый

аккаунт, т.к. по стандарту безопасности прямой ssh доступ заблокирован для рута.

Итак, социальные инженеры, вооруженные полученной ранее информацией, а также

подконтрольным им почтовым аккаунтом Грега, приступили к выполнению своей

задачи. Лог переписки показывает всю картину целиком:

————————————-

От: Юсси

Кому: Грег

Тема: Ответ: нужно зайти по ssh на rootkit

привет, есть публичный ip? Или мне вырубить фаервол?

А пароль w0cky, для рута удаленный доступ закрыт

————————————-

От: Грег

Кому: Юсси

Тема: Ответ: нужно зайти по ssh на rootkit

не, прямо щас публичного ip нету, я тут к небольшому совещанию готовлюсь и очень

спешу

ну если что, сбрось мне пароль на changeme123, выдай публичный ip, я как залезу

по ssh поменяю пароль.

————————————-

От: Юсси

Кому: Грег

Тема: Ответ: нужно зайти по ssh на rootkit

ок,

должен быть доступ откуда угодно на ssh по 47152. Я щас проверю работает или

нет, чтобы точно

поставил тебе пароль changeme123

я онлайн, так что стучи, если что.

В европе, но не в финляндии? 🙂

_jussi

————————————-

От: Грег

Кому: Юсси

Тема: Ответ: нужно зайти по ssh на rootkit

если у меня получится выкроить немного времени — может пересечемся.. я ненадолго

задержусь в германии.

Короче, я так и не смог зайти на rootkit. Ipшник точно ещё 65.74.181.141?

спасибо

————————————-

От: Юсси

Кому: Грег

Тема: Ответ: нужно зайти по ssh на rootkit

а сейчас как?

————————————-

От: Грег

Кому: Юсси

Тема: Ответ: нужно зайти по ssh на rootkit

да юсси, спасибо, все работает

логин greg ты тоже поменял?

————————————-

От: Юсси

Кому: Грег

Тема: Ответ: нужно зайти по ssh на rootkit

не. у тебя же логин hoglund

————————————-

От: Грег

Кому: Юсси

Тема: Ответ: нужно зайти по ssh на rootkit

все, залогинился, спасибо. Я отпишу позже, дела

спасибо

Вот уж точно — спасибо. К чести Юсси, поддельный Грег знал пароль на рута, и

письма приходили с действительного ящика Грега. Но уже через несколько писем

было совершенно ясно, что «Грег» забыл и логин, и пароль. И Юсси выложил их ему

на блюдечке.

Позже, Юсси, похоже, заметил, что что-то не то:

Как и в случае с машиной в HBGary, всего этого можно было избежать, если бы

для доступа использовались ключи, а не пароли. Но они не использовались.

Rootkit.com был уже под контролем.

[править] Хакеры Anonymous создают новую социальную сеть

После того как закрыла группе хакеров Anonymous доступ к социальной сети Google Plus, хакеры пообещали создать свою собственную соцсеть AnonPlus, пишет Los Angeles Times.

Аккаунты Anonymous заблокированы также и в других сервисах Google, например Gmail, Google Calendar, Picasa, YouTube, так как все продукты корпорации связаны между собой, сообщает газета.

Anonymous организовывали в прошлом году кампанию в поддержку Джулиана Ассанжа, основателя скандального сайта Wikileaks, опубликовавшего секретные документы, касающиеся войны в Ираке, и переписку американских дипломатов. Активисты Anonymous парализовали работу сайта шведской прокуратуры, которая инициировала преследование Ассанжа, сервиса PayPal, финансового сервиса швейцарской почтовой службы Postfinance и банка Swiss Post Office Bank. Anonymous также опубликовали компромат на Bank of America.

2011: арабская весна, HBGary Federal, GeoHot и Occupy Wall Street

Начиная со 2-го января Anonymous путем дополнительных DDoS-атак сделали недоступными веб-сайты тунисской фондовой биржи и тунисского министерства промышленности. Это было реакцией на цензуру, применяемую тунисским правительством, которое пыталось ограничить для своих граждан доступ в Интернет. К 6-му числу полиция Туниса арестовала многих блоггеров и киберактивистов, которые критиковали правительство.

К 26-му января атаки были переориентированы на египетское правительство. Все началось с попыток отстранить президента Египта Хосни Мубарака от власти. Как только правительство Египта заблокировало для египтян доступ к Твиттеру, Anonymous к 3 часам вечера по Североамериканскому восточному времени положили DDoS-атаками веб-сайты египетского правительства.

5-го февраля Аарон Барр из агентства безопасности HBGary Federal объявил, что инфильтрировался в Anonymous и обнародует некоторую информацию на пресс-конференции.

На веб-сайте HBGary использовалась система управления контентом с несколькими брешами в защите. Благодаря им Anonymous с помощью SQL-инъекции смогли получить доступ к базам данных сайта и скопировать имена пользователей, адреса электронной почты и хеши паролей. С помощю радужных таблиц были взломаны алгоритмы хеширования MD5, так что в итоге стала доступной вся база данных.

В конечном итоге компания, которая разработала систему управления контентом HBGary, была расформирована.

Ко 2-му апреля следующей мишенью Anonymous стала корпорация Sony. Принадлежащая Sony компания PlayStation Network забанила пользователя GeoHot за джейлбрейк и модификацию консоли PS3

GeoHot привлек внимание Sony, опубликовав информацию о том, как создать для PS3 мод для доступа к Интернету

В апреле PlayStation Network и другие веб-сайты Sony стали недоступны из-за организованных DDoS-атак — Anonymous явились, чтобы защитить GeoHot. Потребовалось несколько недель, чтобы сеть PlayStation Network вернулась в нормальный режим работы.

В середине июля читатели журнала Adbusters, выступающего против консьюмеризма, начали обсуждать, что можно сделать с корпоративной коррупцией на Уолл-стрит. В результате было организовано движение Occupy Wall Street с планом приступить 17 сентября к массовым протестам на Уолл-стрит.

23 августа Anonymous выразили поддержку движению Occupy Wall Street, опубликовав на YouTube следующее видео: https://www.youtube.com/watch?t=85&v=l6jdkpQjueo

К 17 сентября к протесту присоединились многие тысячи людей, и он стал постоянным. Anonymous и их сторонники описывали движение в блогах, связанных с Anonymous. В сентябре и октябре к движению Occupy присоединились многие города мира, такие как Чикаго, Торонто, Лондон, Токио, Мадрид, Милан и Стокгольм.

На протестующих можно часто увидеть популярные маски Гая Фокса, которые теперь прочно ассоциируются с Anonymous. Ставшее международным движение получило широкую огласку в СМИ. Мне думается, что движение Occupy — это реакция общества на обострение экономических проблем по всему миру.

«Хактивизм» стал массовым, и Anonymous далеко не одни. Администраторам сетей, серверов и баз данных, которые могут подвергнуться атакам, рекомендуется регулярно проводить аудит безопасности, усилить защиту сетей от DDoS-атак, применять виртуализацию и прокси-серверы, когда это возможно, и использовать сложные пароли и хеши

Особое внимание следует уделить серверам, на которых хранятся ключи шифрования

Интернет и информационная эпоха ускоряют эволюцию общества и социального активизма. Становится все труднее цензурировать какую бы то ни было информацию. Я с воодушевлением смотрю на то, как сетевые технологии изменяют мир, и к лучшему — чаще, чем к худшему.

Рождение легенды

Хакеры из группы Anonymous сейчас известны всему миру. Не сами хакеры, конечно, а всего лишь их акции. Но как все начиналось, и какие они ставили цели?

На своем первом этапе развития Anonymous видели своей целью всего лишь свободу Интернета и развлечений. Они легко подвергали DDoS-атакам серверы правообладателей, проводили разные шутливые и не совсем акции, но в скором времени кучка любителей разрослась до приличных размеров и превратилась в международную организацию хакеров Anonymous, наводящую ужас на правительства многих стран. Эти кибербойцы с легкостью взламывают самые защищенные сайты, будь то ресурс ЦРУ или Пентагона.

На самом деле группа хакеров Anonymous действует так успешно и не поймана только благодаря тому, что ни один из членов группы никогда вживую не видел другого, и все общение происходит виртуально. Их лица всегда скрыты за масками Гая Фокса из фильма «V — значит Вендетта». Кроме того, Anonymous-хакеры разбросаны по всему миру от Великобритании до Китая, поэтому вычислить их нет никакой возможности. Полиция может арестовать 2-3 человек, но особенного урона организация не понесет.

Группы анонимных хакеров образовались почти во всех развитых странах мира. И Россия не исключение. В РФ действует группа Anonymous Russia. Как и у каждой уважающей себя организации, у Anonymous существует и свой аккаунт в «Твиттере», где они сообщают людям о последних акциях и планах.

2001-2012

В феврале 2001 г. хакеры проникли в компьютерную систему Давосского форума и получили доступ к персональным данным его участников. Среди жертв взломщиков оказались генеральный секретарь ООН Кофи Аннан, основатель корпорации Microsoft Билл Гейтс и многие другие представители деловой и политической элиты.

25 января 2003 г. в Республике Корея в результате действий хакеров произошел общенациональный сбой в Интернете, в течение нескольких часов вся страна была лишена доступа в мировую сеть. Впервые действия «кибертеррористов» отразились на деятельности компаний в общенациональном масштабе. Главными жертвами атаки стали компании, ведущие интернет-торговлю, — сбой затронул около 17 млн их пользователей, которые не могли получить доступ к своим учетным записям в онлайн-магазинах. Помимо Южной Кореи пострадали интернет-пользователи множества других стран, включая Россию, по всему миру были поражены по меньшей мере 22 тыс. серверов.

В конце апреля — начале мая 2007 г. сайты государственных организаций Эстонии подверглись кибератаке, что стало причиной международного скандала. Был блокирован доступ на сайты президента Эстонии, парламента страны и эстонского МИД. Наблюдатели связали атаки с решением властей страны начать работы по эксгумации и идентификации останков советских воинов, захороненных у монумента Воину-Освободителю. Представители правительства Эстонии обвинили в их организации Россию и российские спецслужбы. Однако, по словам экспертов, хакерские атаки были глобальными и не исходили из одной страны.

В апреле 2009 г. киберпреступники проникли в компьютерную систему Пентагона и похитили информацию о новом многоцелевом истребителе пятого поколения Joint Strike Fighter.

7 июля 2009 г. хакеры вывели из строя практически все важнейшие интернет-порталы в Южной Корее, включая сайты президента, парламента и министерства обороны.

28 июля 2010 г. крупным атакам хакеров из числа праворадикальных организаций подверглись интернет-порталы мемориальных комплексов бывших концлагерей, в том числе Бухенвальда.

В сентябре 2010 г. вирус Stuxnet поразил компьютеры сотрудников АЭС в Бушере (Иран) и создал проблемы в функционировании центрифуг комплекса по обогащению урана в Натанзе. По мнению экспертов, Stuxnet стал первым вирусом, который был использован как кибероружие.

В декабре 2010 г. примерно 5 тыс хакеров, в том числе группировка Anonymous, проводили кибератаки в поддержку Джулиана Ассанджа, арестованного в Лондоне в связи с публикацией на созданном им сайте WikiLeaks секретных правительственных документов разных стран. В частности, были заблокированы правительственные сайты Швеции и нарушена обработка платежей расчетно-банковских систем MasterCard, Visa и др.

В апреле 2011 г. группа хакеров LulzSec взломала базу данных примерно 77 млн пользователей глобальной сети PlayStation Network компании Sony. На тот момент инцидент считался крупнейшей атакой хакеров в истории Интернета. В августе 2013 г. один из участников хакерской группы, американец Рейналдо Ривера, был приговорен в США к году тюрьмы, общественным работам и денежному штрафу.

В июне 2011 г. банковский конгломерат Citigroup (США) сообщил об утечке персональных данных 360 тыс. клиентов в результате атаки неустановленных хакеров.

21 июля 2011 г. хакерская группировка Anonymous, совершающая атаки на правительственные сайты и сайты крупных компаний разных стран, объявила о взломе базы данных НАТО.

2 октября 2011 г. неизвестный хакер взломал сайт премьер-министра Таиланда Йинглак Чинават и разместил на ней ряд антиправительственных сообщений, обвинив политика в коррупции.

19 сентября 2012 г. в ответ на выход в США фильма «Невинность мусульман» началась серия беспрецедентных хакерских атак на интернет-сайты крупнейших американских финансовых учреждений, включая Bank of America. Ответственность за атаки взяла исламистская группировка «Кибервоины Изз ад-Дина аль-Кассама».

28 ноября 2012 г. хакерская группировка Parastoo («ласточка» на языке фарси) атаковала один из серверов МАГАТЭ и разместила на своем сайте адреса электронной почты 100 сотрудников организации. Хакеры призвали их подписать петицию с требованием проведения «открытого расследования» деятельности Израиля в области ядерной энергетики.

Проблема паролей

И вообще, что страшного в плохо выбранных паролях? Может они и позволили кому

испортить сайт hbgaryfederal.com — и правда, неловко, — но т.к. все прекрасно

знаю, что нельзя использовать одинаковые пароли в разных системах, ущерб на этом

должен был закончиться, ведь так?

Увы, но не для HBGary Federal. Ни Аарон, ни Тед, не следовали стандартным

практикам. Вместо этого они пользовались тем же паролем в куче разных мест,

включая почту, аккаунты в Twitter и LinkedIn. Для обоих мужчин пароли давали

доступ к почте. Однако, это ещё не все.

Давайте начнем с пароля Теда.

Вместе с веб-серверами, в HBGary была машина на Linux, support.hbgary.com, на

которой у многих работников HBGary были консольные аккаунты с доступом по ssh, у

каждого был пароль для авторизации. Одним из работников был Тед Вера и его ssh

пароль совпал со взломанным паролем для доступа к CMS. Что мгновенно дало

хакерам доступ к машине тех.поддержки.

Для ssh не обязательно использовать пароли для авторизации. Конечно, пароли —

дело привычное, но они подвержены такого рода проблемам (среди прочих). Для

борьбы с этим многие организации и пользователи, особенно беспокоящиеся о

безопасности, не используют пароли для авторизации по ssh. Вместо этого

используется шифрование по открытому ключу: у каждого пользователя есть ключ,

состоящий из закрытой и открытой части. Открытая часть связана с его аккаунтом,

а закрытая часть — ну, на то она и закрытая. И ssh использует эти два ключа для

авторизации пользователя.

Поскольку приватные ключи не так легко получить — сервера их не хранят, они

вообще всегда остаются на клиентской машине — и их нельзя использовать на разных

сервисах (один набор ключей может использоваться для получения доступа на разных

серверах, но с их помощью нельзя, например, залогиниться на сайте), это гораздо

более безопасный подход. И если бы подход использовался на серверах HBGary — все

было бы в сохранности. Но он не использовался, и сохранности не было.

Хотя злоумышленники и могли зайти на машину, осмотреться и чего-нибудь

поломать возможности почти не было: Тед был всего лишь обычным пользователем.

Работа в пределах одного аккаунта очень ограничивает возможности на Linux

машине. Это портит все удовольствие — вы не можете прочесть данные других

пользователей, не можете удалять не принадлежащие вам файлы, не можете спрятать

следы взлома. Это полный облом для хакеров.

Единственным способом повеселиться было поднять уровень привилегий через

эксплоит какой-нибудь уязвимости. Они появляются время от времени и обычно

работают через уязвимости в ядре операционной системы или системных библиотеках,

предоставляя пользователю больше прав, чем обычно. По воле случая, система в

HBGary была уязвима как раз к такой ошибке. Ошибка была опубликована в октябре

прошлого года, вместе с полноценным рабочим эксплоитом. К ноябрю на большинство

дистрибутивов уже выпустили патчи и не было никаких оснований предполагать, что

эксплоит сработает в феврале 2011 года.

Эксплоит этой уязвимости дал злоумышленникам из Anonymous полный доступ к

системе HBGary. Уже после они обнаружили много гигабайт бэкапов и

исследовательских данных, которые они просто удалили из системы.

Пароль Аарона принес ещё больше плодов. В HBGary пользовались сервисами

Google Apps для организации почты, и для обоих Аарона и Теда взломанные пароли

дали доступ к их почтовым ящикам. Но Аарон был не просто пользователем Google

Apps: у его аккаунта были правда администратора почтового сервера компании. С

такими высокими правами он мог сбросить пароль любого почтового ящика, а значит

получить доступ к почте всей компании, не только к своей. Именно так был получен

доступ к почтовому ящику Грега Хоглунда.

Что же сделали с почтой Грега?

Совсем ничего, лишь немного социальной инженерии.